최근 문서 파일에 대한 공격이 끊이지 않는 가운데, ASEC에서는 한글과컴퓨터에서 개발한 한글에서 제로데이(Zero-Day) 취약점이 발견됐으며 이를 악용한 공격이 실제로 발생했음을 알렸다.

* 제로데이 공격(Zero-Day Attack)

해킹에 악용될 수 있는 시스템 취약점에 대한 보안 패치가 발표되기 전에, 이 취약점을 악용해 악성코드를 유포하거나 해킹을 시도하는 것. |

한글과컴퓨터는 해당 취약점을 제거하기 위한 긴급 보안 패치를 배포했다. 한글 사용자는 시스템에 설치된 한글의 버전을 확인하여 보안 패치를 다운로드해야 한다.

한글 2002 5.7.9.3058, 2004 6.0.5.776, 2005 6.7.10.1083, 2007 7.5.12.652, 2010 8.5.8.1278의 각 버전 및 그 이전 버전.

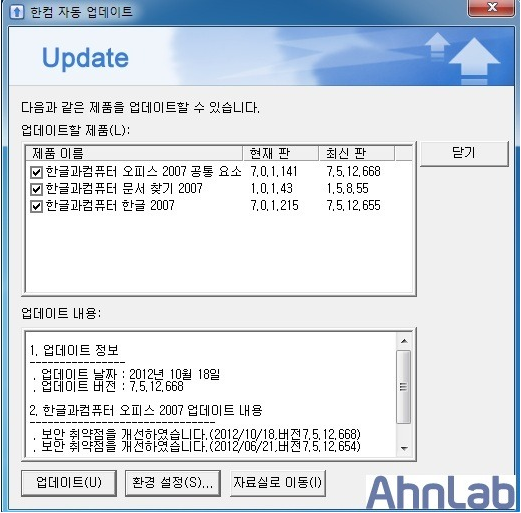

이 보안 패치는 한글과컴퓨터 웹 사이트에서 업데이트할 수 있으며, [그림 1]과 같이 [한컴 자동 업데이트] 실행을 통해서도 설치 가능하다.

[그림 1] 한컴 자동 업데이트

[한컴 자동 업데이트]를 실행하면 [그림 2]와 같이 현재 설치되어 있는 한글에 맞는 보안 패치를 설치할 수 있다.

[그림 2] 업데이트 화면

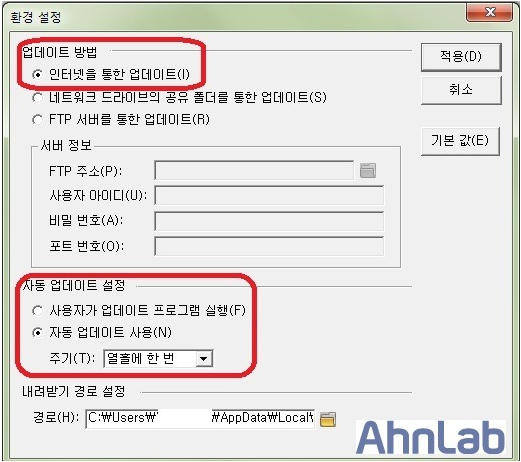

또한 [환경 설정] 창에서 [업데이트 방법]과 [자동 업데이트 설정]을 활성화하면 최신 보안 패치를 자동으로 업데이트할 수 있다.

[그림 3] 자동 업데이트 설정

한글의 취약점을 악용한 악성코드는 앞으로도 지속적으로 유포될 것으로 보인다. 그러므로 출처가 불분명한 이메일에 첨부된 한글 파일을 실행할 때에는 각별한 주의가 필요하다. 또한 한글과컴퓨터에서 배포하는 보안 패치를 모두 적용하여 안전하게 PC를 사용하는 것이 무엇보다 중요하다.@